Detección y Respuesta Ampliadas (XDR)

Detección y Respuesta Ampliadas (XDR)

Visibilidad continua de las amenazas con detección y respuesta en tiempo real para proteger su empresa

Secure IT™ XDR ha sido diseñado para cumplir con los estrictos requisitos de los ciberseguros para que su empresa pueda obtener las mejores coberturas disponibles. XDR proporciona una detección y respuesta optimizadas a las amenazas que abarca las herramientas de seguridad y empresariales. A diferencia de los enfoques SIEM heredados y de la mayoría de las plataformas de análisis de seguridad actuales, nuestra plataforma XDR se construye a través de múltiples disciplinas de seguridad, unificando sus servicios de seguridad para dar a nuestros analistas de seguridad una profunda visibilidad, detección en tiempo real y una correlación, investigación y respuesta superiores.

Protección integral contra los ciberataques

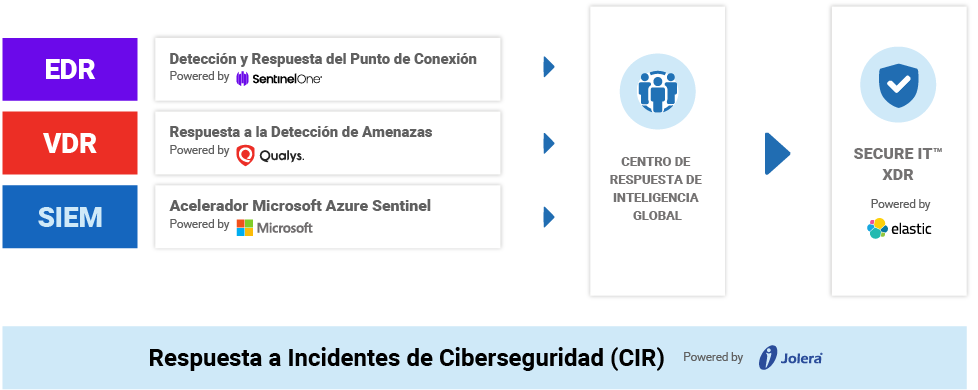

Los componentes que conforman nuestra plataforma de detección y respuesta ampliadas integran líderes mundiales del sector en cada disciplina de seguridad.

Secure IT™ XDR permite a las organizaciones reducir drásticamente los riesgos de ciberataques y crear la confianza necesaria para su propio negocio. Se extiende más allá de los puntos de conexión con visibilidad, protección y respuesta empresarial integral.

Nuestra Solución XDR

Detección y Respuesta Gestionadas (MDR)

Una solución de plataforma integrada de detección y respuesta que detiene los ataques modernos mediante la integración de datos de cualquier fuente.

Detección y Respuesta de Puntos de Conexión (EDR)

Una solución integrada de seguridad de puntos de conexión que combina el monitoreo continuo en tiempo real y la recopilación de datos de puntos de conexión con capacidades de análisis y respuesta automatizada basadas en reglas.

Detección y Respuesta de Vulnerabilidades (VDR)

Una solución integrada de gestión de vulnerabilidades basada en el riesgo que cuantifica el riesgo cibernético.

Respuesta a Incidentes de Ciberseguridad (CIR)

Una versión contratada gratuita de nuestro popular servicio CIR que proporciona asistencia rápida en caso de un ciberataque contra una organización.

Habilitación de Azure Sentinel

Un servicio de consultoría que ayuda a las organizaciones a desplegar rápidamente la plataforma Sentinel de Azure para proporcionar servicios de seguridad SIEM y SOAR.

Detección y respuesta de amenazas

Nuestra solución XDR proporciona a las organizaciones una verdadera supervisión investigativa por parte de expertos en ciberseguridad que revisan los datos de las amenazas en tiempo real a través de nuestro Centro Global de Inteligencia de Amenazas.

Inteligencia artificial adaptativa avanzada + Aprendizaje automático

Equipe cada punto de conexión y carga de trabajo, sin importar su ubicación o conectividad, para responder de manera inteligente contra las ciberamenazas con una potente IA y aprendizaje automático.

Inteligencia integrada sobre amenazas en tiempo real

Con nuestra solución XDR, podrá detectar anomalías con el aprendizaje automático e identificar amenazas conocidas con la detección automatizada. Además, también conseguirá un valor rápido con las detecciones alineadas de MITRE ATT&CK.

Inteligencia sobre amenazas y remediación guiada

Nuestra solución XDR proporciona una visibilidad completa de su superficie de ciberataque con inteligencia sobre amenazas para responder y detener las amenazas a través de nuestro equipo global de cazadores de ciberamenazas.

Mantenga el cumplimiento de las normas

Si bien el sector de los seguros entiende cuál es la mejor manera de asegurar el riesgo cibernético, las primas seguirán aumentando, y la cantidad de cobertura ofrecida podría disminuir o requerir una mayor inversión en ciberseguridad por parte de las organizaciones que deseen establecer y conservar una póliza. Nuestra solución de detección y respuesta ampliadas (XDR) Secure IT™ fue parcialmente diseñada teniendo esto en cuenta. Nuestra experiencia trabajando tanto con tecnologías de seguridad avanzadas como con empresas de ciberseguros nos ha ayudado a desarrollar un producto que cumple y supera los requisitos de la mayoría de las compañías y pólizas de seguros.

Reglamento

Políticas

Requisitos

Estándares

Normas

Planes de Productos

Le ayudamos a elegir el plan que mejor se adapte a sus necesidades

|

|

ESTÁNDAR

|

AVANZADO

|

Monitoreo permanente (24/7/365) |

||

Soporte técnico de ciberseguridad en directo (24/7/365) |

||

Búsqueda de amenazas siempre activa |

||

Apoyo permanente de contención de amenazas y ante una disrupción |

||

Inteligencia artificial y aprendizaje automático para detectar y detener amenazas en segundos |

||

Detección automatizada rápida de anomalías |

||

Escalable sin obligación de comprar hardware ni software |

||

Detección de ataques desconocidos mediante el análisis de comportamiento |

||

Investigaciones reales y rápidas dirigidas por personas |

||

Modelos de protección contra amenazas de la nube pública y la seguridad híbrida |

||

Escaladas detalladas con análisis y recomendaciones de seguridad |

||

Se entrega a través de un único panel de control a través de Jolera SaaS |

||

Revisiones empresariales y planificación estratégica de mejora continua |

||

Acceso al Centro Global de Inteligencia y Respuesta 24/7 |

||

Plataforma única, integrada y automatizada para una visibilidad completa |

||

Respuesta a incidentes cibernéticos – sin contratos (CIR) * |

||

Detección y Respuesta de Vulnerabilidades (VDR) |

|

|

Detección y Respuesta de Puntos de Conexión (EDR) |

|

|

Plataforma Secure IT™ Azure Sentinel Accelerator |

|

|

*Se aplican condiciones. Por favor, hable con su gestor de cuenta o lea el acuerdo de servicio para obtener más información.

ESTÁNDAR

|

AVANZADO |

|

Monitoreo permanente (24/7/365) |

||

Soporte técnico de ciberseguridad en directo (24/7/365) |

||

Búsqueda de amenazas siempre activa |

||

Apoyo permanente de contención de amenazas y ante una disrupción |

||

Inteligencia artificial y aprendizaje automático para detectar y detener amenazas en segundos |

||

Detección automatizada rápida de anomalías |

||

Escalable sin obligación de comprar hardware ni software |

||

Detección de ataques desconocidos mediante el análisis de comportamiento |

||

Investigaciones reales y rápidas dirigidas por personas |

||

Modelos de protección contra amenazas de la nube pública y la seguridad híbrida |

||

Escaladas detalladas con análisis y recomendaciones de seguridad |

||

Se entrega a través de un único panel de control a través de Jolera SaaS |

||

Revisiones empresariales y planificación estratégica de mejora continua |

||

Acceso al Centro Global de Inteligencia y Respuesta 24/7 |

||

Plataforma única, integrada y automatizada para una visibilidad completa |

||

Respuesta a incidentes cibernéticos – sin contratos (CIR) * |

||

Detección y Respuesta de Vulnerabilidades (VDR) |

|

|

Detección y Respuesta de Puntos de Conexión (EDR) |

|

|

Plataforma Secure IT™ Azure Sentinel Accelerator |

|

|

Soluciones Relacionadas

Secure IT™ – Evaluación de Parámetros de Seguridad

Revisión exhaustiva de un entorno para obtener un conocimiento básico de la postura de seguridad.

Secure IT™ VDR

Disminuya sus riesgos de vulnerabilidad al evitar de forma efectiva las violaciones de seguridad y responder con rapidez ante cualquier amenaza.

Secure IT™ EDR

Ofrece un servicio diferente de protección del punto de conexión, y de detección y respuesta del punto de conexión.