Respuesta a la Detección de Amenazas

(VDR)

Respuesta a la Detección de Amenazas

(VDR)

Respuesta y detección continua de vulnerabilidades sin precedentes para ayudar a proteger su entorno de TI

Hasta la mejor estrategia de seguridad puede ser derrotada por el eslabón más débil de su organización.

El servicio de Respuesta a la detección de amenazas (VDR) de Secure IT™ con tecnología de Qualys define los cimientos de la ciberseguridad que requieren los entornos de TI híbridos, dinámicos y dispersos de la actualidad.

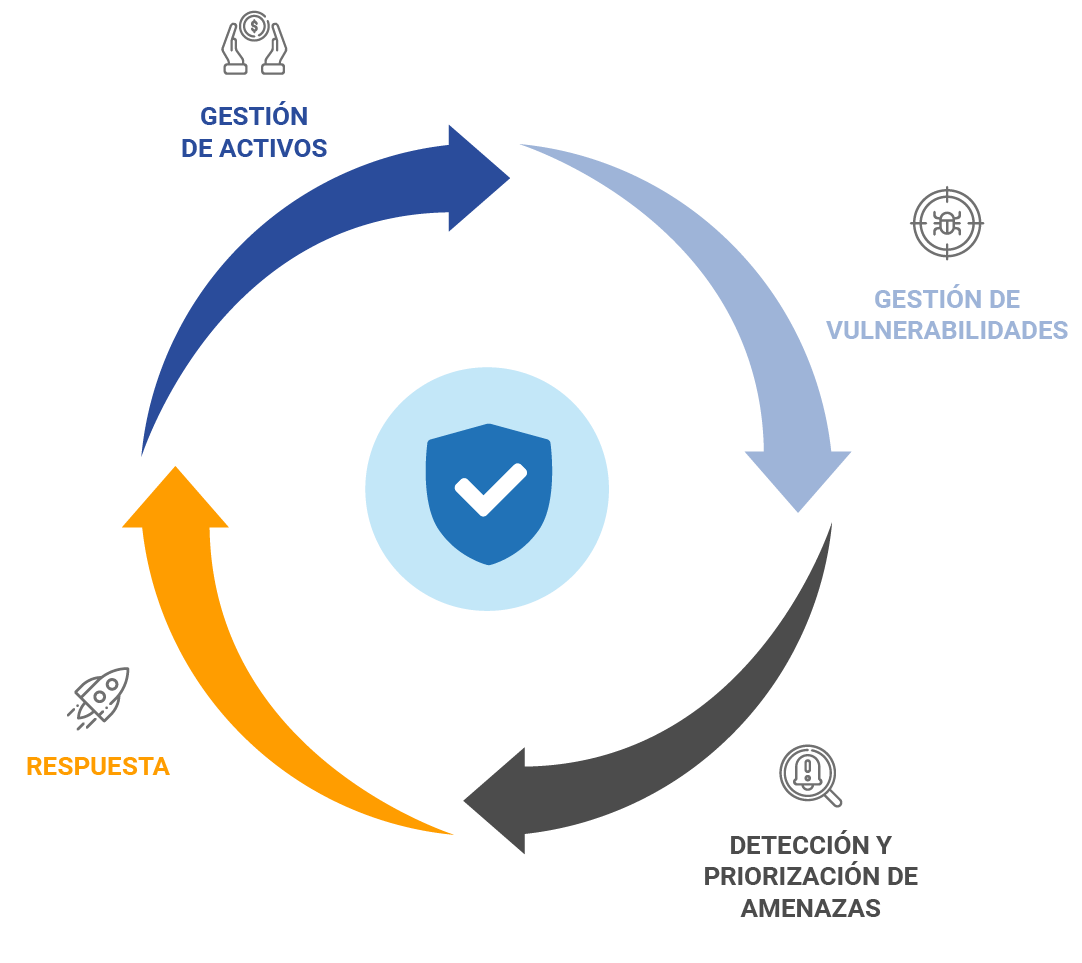

Es un ciclo de flujo de trabajo continuamente organizado que consta del descubrimiento de activos automatizados, la administración de vulnerabilidad, la fijación de prioridades de amenazas y la reparación opcional.

Al adoptar el ciclo de vida de Secure IT™ VDR, las organizaciones disminuyen sus riesgos al evitar de forma efectiva las violaciones a su seguridad y responder rápidamente ante amenazas.

Descubra, evalúe, priorice y repare las vulnerabilidades críticas en tiempo real y en todo su panorama híbrido global de TI, todo desde una única solución:

Identifique todos los activos conocidos y desconocidos en su TI híbrida global.

Analice vulnerabilidades y configuraciones erróneas con precisión Six Sigma.

Informes bimensuales detallados para aumentar su postura de seguridad.

Inocule sus activos de las amenazas en curso con un plan de remediación detallado.

Identifique todos los activos conocidos y desconocidos en su TI híbrida global.

Analice vulnerabilidades y configuraciones erróneas con precisión Six Sigma.

Informes bimensuales detallados para aumentar su postura de seguridad.

Inocule sus activos de las amenazas en curso con un plan de remediación detallado.

Identificación y priorización de amenazas

Nuestra solución de respuesta a la detección de amenazas de Secure IT™ utiliza la identificación de amenazas con una inteligencia continua de presencia de amenazas para poder controlar el entorno cambiante y advertirle cuando detecta anomalías en su red.

Detección y administración de parches

Nuestra solución incluye la correlación automática de vulnerabilidades con parches que ayudan a disminuir el tiempo de respuesta de las reparaciones. Busca vulnerabilidades y exposiciones frecuentes para identificar los últimos parches para una rápida resolución.

Gestión de vulnerabilidades

Ofrecemos una detección continua de vulnerabilidades de software con la base de datos de firmas más exhaustiva que abarca todas las categorías de activos. Nuestra solución identifica las vulnerabilidades y los errores de configuración en tiempo real en todo el entorno híbrido.

Descubrimiento de activos e inventario

Realizamos el descubrimiento de activos, inventario, categorización y normalización de todos los activos conocidos y desconocidos en tiempo real para un análisis sencillo. Esto permite elaborar un inventario exhaustivo y categorizado de los activos de IT a nivel global que está siempre actualizado.

VISIBILIDAD PROFUNDA, ESCANEO EFECTIVO

Todo es visible, todo es seguro. Secure IT™ VDR le ofrece un análisis continuo siempre disponible de su posición de TI híbrida global, seguridad y cumplimiento, con visibilidad en todos sus activos de TI, donde sea que estén alojados. Gracias a las funciones automatizadas e integradas de priorización y respuesta ante amenazas, Secure IT™ VDR es una solución de seguridad completa e integral.

Otros beneficios de la Respuesta a la detección de amenazas de Secure IT™

TODO ESTÁ EN LA NUBE

![]()

MODELADO AVANZADO DE AMENAZAS

![]()

IMPLEMENTACIÓN RÁPIDA

![]()

AHORRE TIEMPO Y DINERO

![]()

Preguntas frecuentes

¿Qué tipos de informes incluye esta solución?

Ofrecemos un informe detallado que describe el estado actual del entorno desde una perspectiva de seguridad junto con una lista de prioridades de vulnerabilidades basadas en riesgos para un análisis rápido de las actividades críticas que se deben realizar.

¿Cuáles son las tecnologías/SO compatibles con esta solución?

Podrá encontrar una lista de las tecnologías/SO compatibles en el siguiente vínculo de URL:

¿Con qué frecuencia se realizará el análisis de vulnerabilidades remotas?

Presentaremos las vulnerabilidades remotas detectadas junto con un plan de reparación una vez cada dos meses. Allí se describirán las vulnerabilidades en orden de gravedad para ayudar a ofrecer directivas sobre qué elementos abordar y así poder responder a las vulnerabilidades que se detectaron en los sistemas.

Soluciones relacionadas

Secure IT™ EDR

Ofrece un servicio diferente de protección del punto de conexión, y de detección y respuesta del punto de conexión.

Consult IT™

Servicios profesionales diseñados e implementados por un equipo de expertos certificados.

Secure IT™ User Defence

Servicio personalizado para empoderar a sus empleados y que se conviertan en la primera línea de defensa contra los ataques cibernéticos.