Soluções de TI Geridas, Cloud e Cibersegurança para Empresas

Um integrador global de sistemas que oferece operações de TI seguras, escaláveis e disponíveis 24/7 para empresas e parceiros.

Cibersegurança e Proteção contra Ameaças para Empresas

Proteja o seu negócio com deteção avançada de ameaças, resposta a incidentes e infraestruturas seguras pensadas para operações globais.

Soluções de Dados e IA para Impulsionar Negócios

Transforme os seus dados em insights acionáveis com analytics avançados, automação e soluções inteligentes que otimizam operações e decisões.

Construa a Sua Carreira na Jolera

Junte-se a uma equipa global de especialistas em tecnologia que trabalham em diferentes continentes para resolver desafios complexos e impulsionar a inovação.

Soluções de TI para Impulsionar o Seu Negócio

O SEU PARCEIRO NA TRANSFORMAÇÃO DIGITAL

Na Jolera, ajudamos empresas a evoluir com soluções de TI seguras, escaláveis e orientadas para resultados.

Desde serviços de TI geridos e cibersegurança até cloud e dados, apoiamos a continuidade, desempenho e crescimento do seu negócio.

Soluções de Cibersegurança

Serviços de TI Geridos

Explore a gestão de TI em tempo real com inventário abrangente e supervisão do ciclo de vida.

Gestão de Aplicações

Infraestrutura Cloud

Suporte ao Utilizador Final

Consultoria em TI

Soluções de Dados e IA

Soluções de TI para Impulsionar o Seu Negócio

O SEU PARCEIRO NA TRANSFORMAÇÃO DIGITAL

Na Jolera, dedicamo-nos a potenciar o seu negócio com soluções de TI inovadoras.

Os nossos serviços abrangentes, desde a cibersegurança de ponta a soluções de nuvem sem falhas, foram concebidos para impulsionar o seu negócio e mantê-lo à frente da concorrência.

Soluções de Cibersegurança

Serviços de TI Geridos

Explore a gestão de TI em tempo real com inventário abrangente e supervisão do ciclo de vida.

Gestão de Aplicações

Infraestrutura Cloud

Suporte ao Utilizador Final

Consultoria em TI

Soluções de Dados e IA

Da Confiança das Principais Marcas

Insights e Tendências em TI

Explore o nosso feed dinâmico de insights de ponta, onde mostramos a implementação da Jolera de medidas de segurança cibernética orientadas por IA, arquitecturas nativas da nuvem e análises preditivas – mantendo-o na vanguarda da inovação de TI.

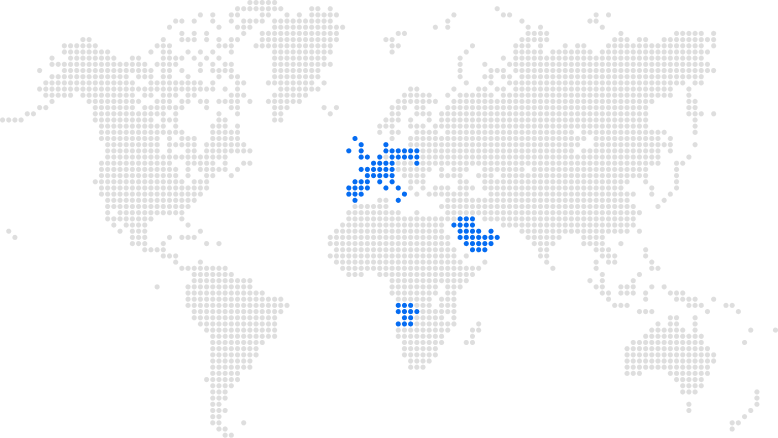

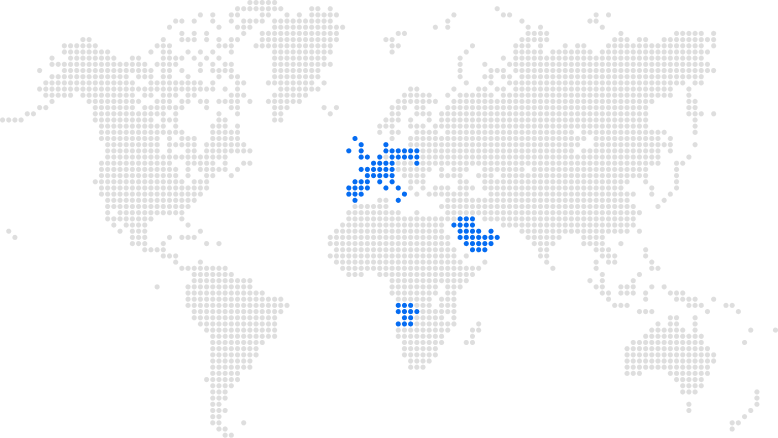

Presença Global de Serviços de TI

Suporte contínuo com operações de TI 24/7, em todos os fusos horários e múltiplos idiomas. O nosso NOC global garante monitorização, resposta rápida e desempenho consistente.

Porto, Portugal - Sede social

- Santa Maria da Feira, Portugal

- Ponta Delgada, Portugal

- Lisboa, Portugal

- Amarante, Portugal

- Varsóvia, Polónia

- Madrid, Espanha

- Barcelona, Espanha

- Londres, Reino Unido

- Paris, França

- Munique, Alemanha

- Hamburgo, Alemanha

- Amesterdão, Países Baixos

- Luxemburgo

- Luanda, Angola

- Riade, Arábia Saudita

- Beirute, Líbano

- AMÉRICAS

América do Norte, Central e do Sul

- EMEA

Europa, Médio Oriente e África

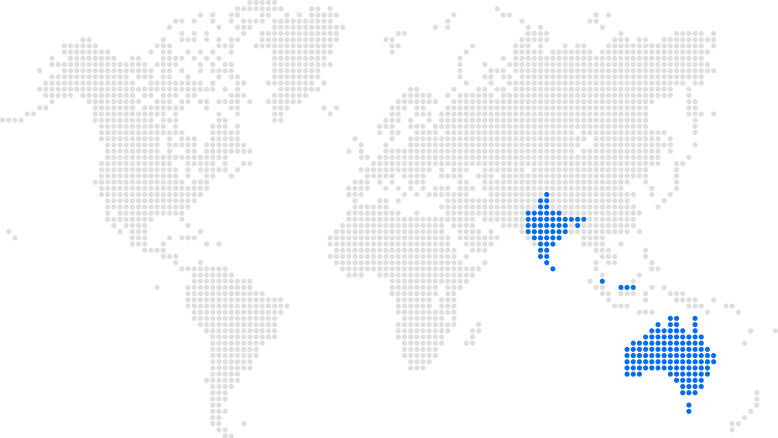

- APAC

Ásia e Pacífico

Toronto - Sede

- - Ottawa, CAN

- - Halifax, CAN

- - Montreal, CAN

- - Winnipeg, CAN

- - Edmonton, CAN

- - Calgary, CAN

- - Vancouver, CAN

- - Chicago, EUA

- - São Francisco, EUA

- - Atlanta, EUA

- - Búfalo, EUA

- - Cidade do México, MEX

- - São Paulo, Brasil

- - Montevideo, Uruguai

- Santo Domingo, Rép Dominicana

Porto, Portugal - Sede

- - Santa Maria da Feira, Portugal

- - Ponta Delgada, Portugal

- - Lisboa, Portugal

- - Amarante, Portugal

- - Varsóvia, Polónia

- - Madrid, Espanha

- - Barcelona, Espanha

- - Londres, Reino Unido

- - Paris, França

- - Munique, Alemanha

- - Hamburgo, Alemanha

- - Amesterdão, Países Baixos

- - Luxemburgo

- - Luanda, Angola

- - Riade, Arábia Saudita

- - Beirute, Líbano

- - Colombo, Sri Lanka

- - Mumbai, Índia

- - Sydney, Austrália

- - Kuala Lumpur, Malásia